No suelo empezar así, y menos después de tanto tiempo sin dar señales de vida pero, si aún no has leído el libro El pequeño libro rojo del activista en la red de Marta Peirano, ya estás tardando. Además de didáctico e instructivo (y detallado y acertado y paranoico y […]

Open Source

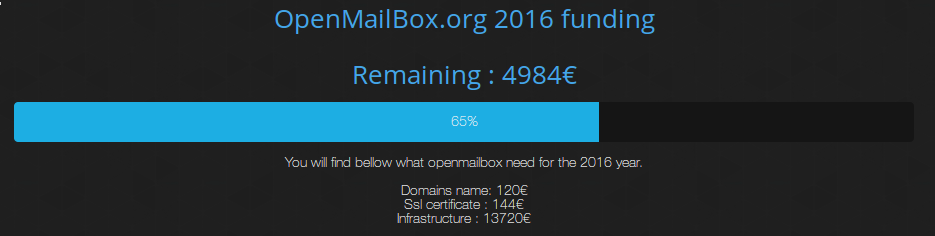

Porque Google te espía y ellos no. Porque es fundamental que haya un servicio alternativo a las grandes corporaciones para preservar nuestro derecho a la privacidad. Porque lo están haciendo mejor que bien y mantener un servicio de esa talla y calidad cuesta dinero. Porque lo merecen. (Más info aquí)

He actualizado owncloud, mi nube particular, de la versión 8.0.4 a la 8.1.11 y tengo la impresión de haber actualizado a Windows 10. Quizá es que, con miles de actualizaciones de debian a mis espaldas que me han malacostumbrado a que sean silenciosas e indoloras, quizá es que ninguna actualización […]

A veces pasa. Te obsesionas con un problema determinado, algo nimio pero capaz de perturbar tu sueño por el mero hecho de estar ahí, de existir. Pasa el tiempo y no das con la solución y, finalmente, cansado de la situación, desistes. Pues bien, lo que suele pasar es que […]

He de reconocer que esta será una entrada un poco atípica. No va de nmap, de como configurar un firewall, de los intríngulis de algún lenguaje de programación ni de la Big-O-Notation. Va de algo más filosófico, o ético, una cuestión de principios, para que nos entendamos. Va de la […]

Riesgos y problemas actuales, aún no resueltos Actualmente, los ataques XSS, las inyecciones de código y las inyecciones SQL, se suelen prevenir, mayormente, de dos formas: 1) Filtrando las entradas del usuario a nivel de la aplicación: utilizando funciones propias del lenguaje y funciones definidas por el usuario, en los […]

El pasado domingo 20 de octubre, me di cuenta que dejar de invertir tiempo y esfuerzo en reparar los errores de terceras personas y dejar de sentirme obligada a cumplir con las responsabilidades de otros, me iba a permitir poder poner mayor dedicación en generar material que verdaderamente sirviese a programadores […]

Todavía estoy ligeramente confuso con la numeración de la revista (es muy de perl eso de empezar con el número cero), incluso para los temas que trata pero, tengo que admitir que estaba intrigado con el segundo número de Hackers & Developers, el magazine que edita nuestra compañera Eugenia Bahit. […]

Siguiendo con la estructura de entradas anteriores, hoy hablaremos de nmap. Nuevamente, a nivel básico, para que sirva de recordatorio a quienes ya lo conocían y de introducción a los más noveles. En este caso, la documentación y cantidad de opciones de uso son infinitas, así que para todo lo […]